- Tecnología

Algunos enlaces en la web ofrecen supuestas descargas gratuitas de Cyberpunk 2077, pero que en realidad buscan realizar acciones maliciosas. Conoce más.

Con una preventa de 8 millones de copias alrededor del mundo, el videojuego Cyberpunk 2077 se convirtió desde el primer día en un éxito de ventas. Como suele suceder, los cibercriminales sacan provecho de estas tendencias para afectar a usuarios desprevenidos.

Desde su salida el pasado 10 de diciembre, el Laboratorio de Investigación de ESET, compañía de detección proactiva de amenazas, analizó alrededor de 30 enlaces que prometían una descarga gratis del juego. Estos, en su mayoría, contenían redirecciones a la tienda oficial del Cyberpunk 2077 u ofrecían descargas de solamente contenidos adicionales, como fondos de pantalla o videos. Sin embargo, también identificaron campañas lanzadas por cibercriminales con fines monetarios.

Robo de datos sensibles

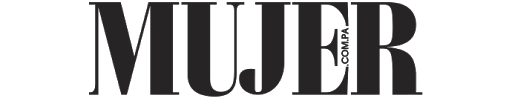

Uno de estos sitios contenía un supuesto enlace de descarga que simulaba ser un instalador del juego. Antes de la instalación, ofrecía cambiar la supuesta ruta donde se guardaría el juego. Sin embargo, al seleccionar esta opción, el navegador advierte que la acción a realizar es seleccionar una carpeta y subir archivos del usuario al sitio malicioso. Al no establecer una ruta como el texto indica que hará, desde ESET comentan que se trata potencialmente de un intento de robo de información.

Imagen 1. Mensaje advierte que al seleccionar la ruta se intenta subir archivos desde el equipo del usuario

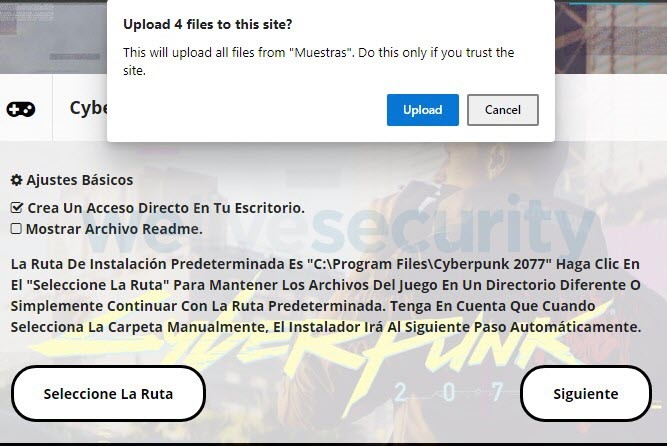

Una vez seleccionada la supuesta ruta, se procede a “instalar” el juego, mostrando una barra de progreso sobre archivos de instalación inexistentes. Antes de terminar el proceso, un mensaje advierte la necesidad de ingresar una contraseña para verificar que una persona esté del otro lado de la pantalla. Lo que usualmente sería un test de CAPTCHA, esta vez solicita completar encuestas en un sitio ajeno, plagado de publicidades. Aquí es donde los cibercriminales hacen rentable el engaño.

Imagen 2. Instancia en la que solicita realizar la verificación humana mediante contraseña

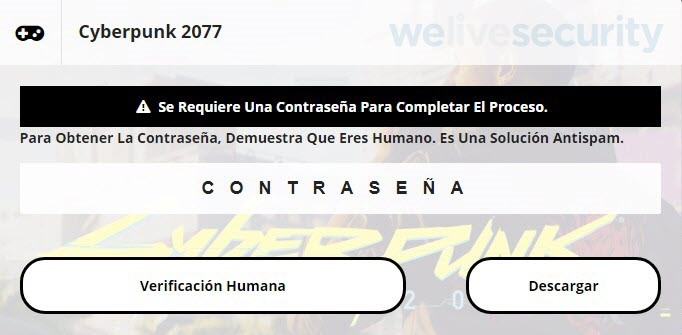

Imagen 3. Encuesta que debería completar el usuario para completar la etapa de verificación humana.

Estas encuestas cuentan con un supuesto verificador para comprobar la finalización y entregar la aparente contraseña. Una vez realizada la verificación humana, se redirige a una página similar, en donde las encuestas esta vez solicitan datos sensibles del usuario para poder continuar, como números de tarjetas de crédito o débito, que probablemente terminen en manos de los operadores detrás de la campaña.

Descarga de adware y otros potenciales archivos maliciosos

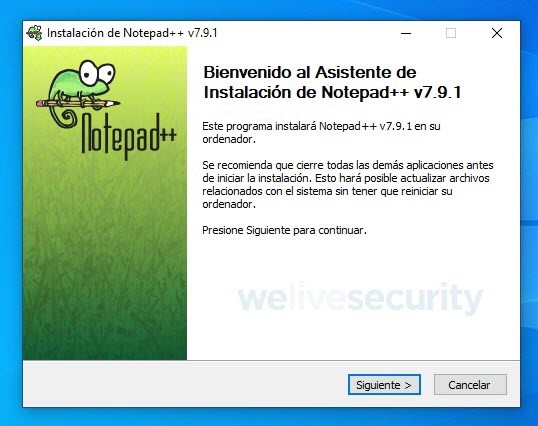

Otro de los sitios analizados contenía una descarga real de un archivo ejecutable, ya no con un nombre similar al juego, sino llamado Setup_212646. Al analizarlo desde ESET identificaron que pertenece a distintas familias conocidas de Adwares, un malware que introduce publicidades o pop-ups indeseados en el sistema del usuario y, en el caso de la familia del Adware Artemis, modifica propiedades del navegador para redirigir al usuario a páginas falsas plagadas de descargas de malware o más publicidad. Una vez ejecutado, este instalador ya no simulaba ser el juego, sino que descargaba la aplicación Notepad++.

Imagen 4. Instalador de NotePad++ es abierto con el ejecutable

“Si bien la instalación de esta aplicación fue legítima, ayuda a camuflar las acciones maliciosas que realiza en paralelo el archivo sospechoso. En primer lugar, elimina el mismo archivo descargado, para evitar dejar rastro en el equipo de la víctima. Luego, examina y modifica registros relacionados con la versión de sistema operativo, equipo y Windows Defender del usuario para evadir los controles de seguridad, posiblemente para evitar ciertas acciones de este último en caso de estar activado.”, comenta Martina López, Investigadora de Seguridad Informática del Laboratorio de ESET Latinoamérica.

Además, para asegurarse persistencia, instala adicionalmente dos programas que a primera vista son neutrales y modifica los registros de arranque del sistema. Por último, examina los registros relacionados con Internet Explorer, intenta modificarlos y se comunica con un sitio externo varias veces (que aparenta ser una página en blanco en el navegador), presuntamente para recibir instrucciones o publicidad indeseada para mostrarle al usuario.

“Estos hallazgos nos recuerdan que las amenazas se esconden hasta en el lugar menos esperado de la web, y que se deben realizar las descargas desde sitios seguros y oficiales. Además, si bien el juego ya ha sido lanzado por primera vez, los cibercriminales volverán a aprovecharse de su regreso, lanzando estas efímeras campañas de nuevo, con lo cual podremos ver un aumento de actividad en los próximos meses una vez más. La educación y la concientización son claves para evitar caer en estafas. Conocer los riesgos, así como contar con una solución de seguridad instalada en todos los dispositivos y mantener actualizados los sistemas son los primeros pasos para disfrutar de internet de manera segura”, comenta Camilo Gutiérrez Amaya, Jefe del Laboratorio de Investigación de ESET Latinoamérica.

Leer más: 2020 en diez videojuegos y dos consolas

- Etiquetas:

- Cyber security

- Tecnología